linux的内置防火墙一般是iptables。

它是一个服务,一般设置为随系统自动启动的。可以使用下面的命令测试是否已经安装:

sudo service iptables restart

如果没有安装服务就会告诉你是不可识别的服务

或者使用

chkconfig | grep iptables

看看能不能找到。

如果没有安装就是用使用

sudo apt-get install iptables

或者:

sudo yum install iptables

安装完成后,设置这个服务的启动级别,因为这个对系统的安全很重要,因此我们设置在3,4,5这几个级别运行时候,启动服务:

sudo chkconfig –level 345 iptables on

1. 显示现有的规则

sudo iptables -L

或者

sudo iptables -L -n

如果没有参数n的话,显示出来一些协议和地址的名字如:80则显示的http,否则是对应的端口号和ip地址。

2. 开发端口

#允许本地回环接口(即运行本机访问本机)

iptables -A INPUT -s 127.0.0.1 -d 127.0.0.1 -j ACCEPT

# 允许已建立的或相关连的通行

iptables -A INPUT -m state –state ESTABLISHED,RELATED -j ACCEPT

#允许所有本机向外的访问

iptables -A OUTPUT -j ACCEPT

# 允许访问22端口

iptables -A INPUT -p tcp –dport 22 -j ACCEPT

#允许访问80端口

iptables -A INPUT -p tcp –dport 80 -j ACCEPT

#允许FTP服务的21和20端口

iptables -A INPUT -p tcp –dport 21 -j ACCEPT

iptables -A INPUT -p tcp –dport 20 -j ACCEPT

#如果有其他端口的话,规则也类似,稍微修改上述语句就行

#禁止其他未允许的规则访问

iptables -A INPUT -j REJECT (注意:如果22端口未加入允许规则,SSH链接会直接断开。)

iptables -A FORWARD -j REJECT

如果想允许web的http的80端口,或者https的443端口:

iptables -A INPUT -p tcp –dport 80 -j ACCEPT

iptables -A OUTPUT -p tcp –dport 80 -j ACCEPT

3. 屏蔽IP

#如果只是想屏蔽IP的话“3、开放指定的端口”可以直接跳过。

#屏蔽单个IP的命令是

iptables -I INPUT -s 123.45.6.7 -j DROP

#封整个段即从123.0.0.1到123.255.255.254的命令

iptables -I INPUT -s 123.0.0.0/8 -j DROP

#封IP段即从123.45.0.1到123.45.255.254的命令

iptables -I INPUT -s 124.45.0.0/16 -j DROP

#封IP段即从123.45.6.1到123.45.6.254的命令是

iptables -I INPUT -s 123.45.6.0/24 -j DROP

4. 删除规则

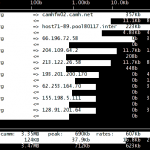

将所有iptables以序号标记显示,执行:

iptables -L -n –line-numbers

比如要删除INPUT里序号为8的规则,执行:

iptables -D INPUT 8

5. 保存和应用规则

CentOS上可以执行:service iptables save保存规则。

另外更需要注意的是Debian/Ubuntu上iptables是不会保存规则的。

需要按如下步骤进行,让网卡关闭是保存iptables规则,启动时加载iptables规则:

创建/etc/network/if-post-down.d/iptables 文件,添加如下内容:

iptables-save > /etc/iptables.rules

执行:chmod +x /etc/network/if-post-down.d/iptables 添加执行权限。

创建/etc/network/if-pre-up.d/iptables 文件,添加如下内容:

iptables-restore < /etc/iptables.rules 执行:chmod +x /etc/network/if-pre-up.d/iptables 添加执行权限。 完

版权所有,禁止转载. 如需转载,请先征得博主的同意,并且表明文章出处,否则按侵权处理.